¿Y los 15 mil millones de dólares?

"Toto" Caputo tendría sus horas contadas: Javier Milei estaría buscando reemplazarlo

Desde los problemas con China y Emiratos árabes al conflicto con las centrales eléctricas.

No pueden caer tan bajo...

Operativo "lavado de imagen" en Telefe: la estrategia de GH para tapar el "maltrato animal"

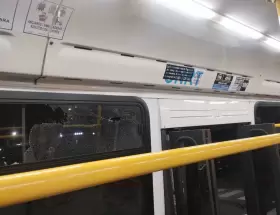

Feroz choque

El gravísimo accidente del tren San Martín por dentro: "¡Estamos vivos de milagro!"

Al menos 60 personas fueron revisadas en el lugar y 30 trasladadas a hospitales cercanos.

"Estamos vivos de milagro"

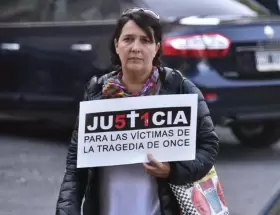

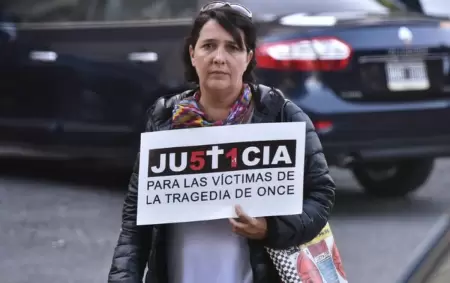

María Luján Rey, tras el descarrilamiento del San Martín: "¿Necesitamos tragedias para reaccionar?"

La mamá de Lucas Menghini Rey, que perdió la vida en la tragedia de Once. agradeció la rápida actuación del SAME en el lugar.

Ines-perado

Impactante giro en la trama de "Bebé Reno": apareció "Martha" y tildó a Richard Gadd de "psicótico y loco"

Además, confirmó que nunca estuvo presa como se dice en la serie producida por Netflix.

¿Está nervioso?

Con el recuerdo del precio de la leche grabado en la retina, Milei se enojó con un medio de EEUU: "Es una falta de respeto"

Durante la entrevista, el mandatario habló de La Ley Bases y le bajó el tono a su enfrentamiento con Gustavo Petro.

Tres empanadas

Argentina tiene las prepagas más caras del mundo, pero sus médicos cobran peor que en Bangladesh

Un médico en el país gana el equivalente a US$5.280 al año, mientras que en el país asiático perciben unos 7.084.

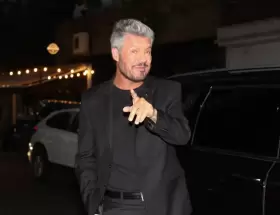

Cuenta con mi espada

Viggo Mortensen llamó "payaso" a Milei y calificó sus políticas de "desastre": "Es un muñeco de la derecha"

El actor aseguró que la situación en Argentina es "un desastre total".

En fin, la hipotenusa

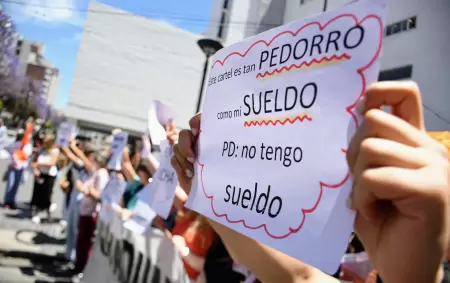

Adorni calificó el paro como un "fracaso" y apuntó contra los sindicalistas: "Ellos andan en autos importados"

El vocero calificó la medida como "un cúmulo de amenazas, extorsiones y miedo que quisieron inculcar".

Qué dicen los astros

Horóscopo de Sagitario: "Te gusta alguien, pero..."

No te pierdas la tirada de Negra del Tarot para los próximos días.

Por Negra del Tarot

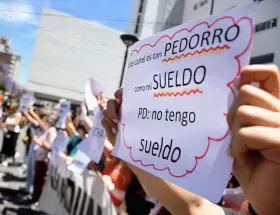

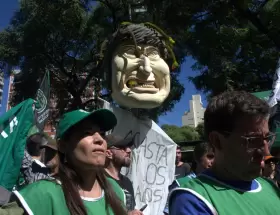

Lo que el paro general nos dejó

Moyano tras el paro general: "Se hacen los guapos con los laburantes y después se arrastran como el Presidente"

Además, Roberto Fernández de la UTA anticipó que tomará medidas legales contra el único sindicato que no paró, el Grupo DOTA.

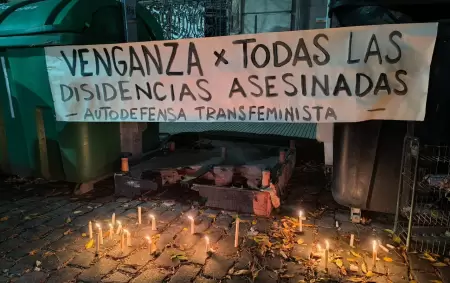

Intervención en la Feria del Libro

"Eso no es libertad, eso es odio": conmovedora respuesta tras el ataque lesbodiante en Barracas

BigBang dialogó con Eli Trimarchi, una de las autoconvocadas tras el asesinato de cuatro mujeres lesbianas mientras dormían.

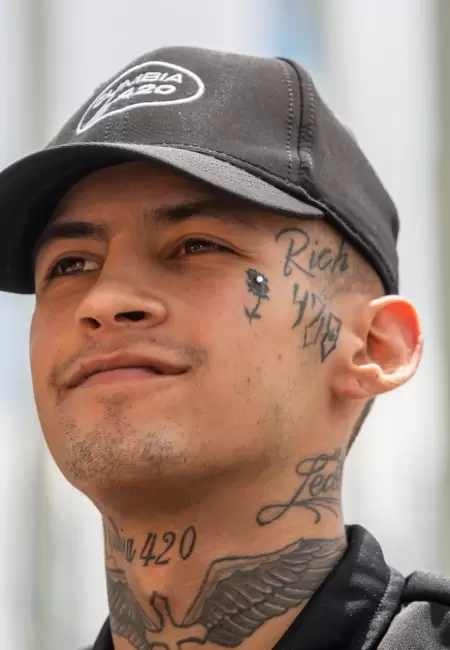

Más libertario que Milei

Jaldo, gobernador de Tucumán propone detener a menores y expulsarlos de las escuelas: "No se los va a admitir en ningún colegio"

Sobre la jornada de paro nacional expresó: "Hacen paro para seguir durmiendo".

¿Creés que las prepagas van a cumplir con la orden de devolver el "excedente" de aumentos?

Lo más visto

- "No está en sus cabales": tiene 15 años y mató a mazazos a una jubilada que eligió al azar en la calle

- Lali Espósito hizo recular a Ángel de Brito que terminó enojado: "Están todos muy sensibles"

- Lourdes Sánchez se metió en la interna entre Hoppe y "El Chato" Prada: "Es una realidad"

- "Él toma mate en una celda y yo vivo un infierno": el calvario de la mujer que fue abusada en el hospital Fernández

- Furia traicionó a la producción de Gran Hermano y los mandó al frente: "Ya me lo avisaron"

Se tenía que decir y se dijo

Tomás Fonzi disparó contra Milei: "Quiere imponer el mercado de la bota sobre nuestras cabezas"

La libertad de la motosierra no para